Gobierno integral del riesgo digital

Unifica activos, vulnerabilidades, superficie externa, riesgos y postura de seguridad para que conozcas, midas y gobiernes tu riesgo antes de que el ataque ocurra

El 99% de las empresas sufrirán un ciberataque,

tardarán una media de 277 días en recuperarse

Visibilidad completa

Identidades, activos y superficie externa

Priorización vulnerabilidades

Identidades, activos y superficie externa

Cumplimiento automatizado

NIS2, ENS, DORA, ISO y más regulaciones

Estás asumiendo un riesgo que no ves

La mayoría de organizaciones viven con una falsa sensación de seguridad: inventarios incompletos, vulnerabilidades dispersas y una desconexión total entre negocio y ciberseguridad.

Así funciona Ozire

Descubre y Unifica

Ingesta datos de escáneres, CMDB, pentests y superficie externa para crear una fuente única de verdad de activos y vulnerabilidades

Prioriza por riesgo real

Un motor de IA combina criticidad del activo, inteligencia de amenazas y EPSS para indicarte por dónde empezar

Orquesta la remediación

Orquesta flujos con ITSM, SLAs por unidad de negocio y verificaciones automáticas

Demuestra cumplimiento

Cuadros de mando ejecutivos, informes listos para auditoría y alineamiento técnico con ENS, NIS2, DORA e ISO

Descubre y Unifica

Ingesta datos de escáneres, CMDB, pentests y superficie externa para crear una fuente única de verdad de activos y vulnerabilidades

Prioriza por riesgo real

Un motor de IA combina criticidad del activo, inteligencia de amenazas y EPSS para indicarte por dónde empezar

Orquesta la remediación

Orquesta flujos con ITSM, SLAs por unidad de negocio y verificaciones automáticas

Demuestra cumplimiento

Cuadros de mando ejecutivos, informes listos para auditoría y alineamiento técnico con ENS, NIS2, DORA e ISO

Cinco módulos, una visión

Inventario de activos con ciclo de vida completo y grafo de relaciones

Gestión de vulnerabilidades multi-fuente con priorización contextual

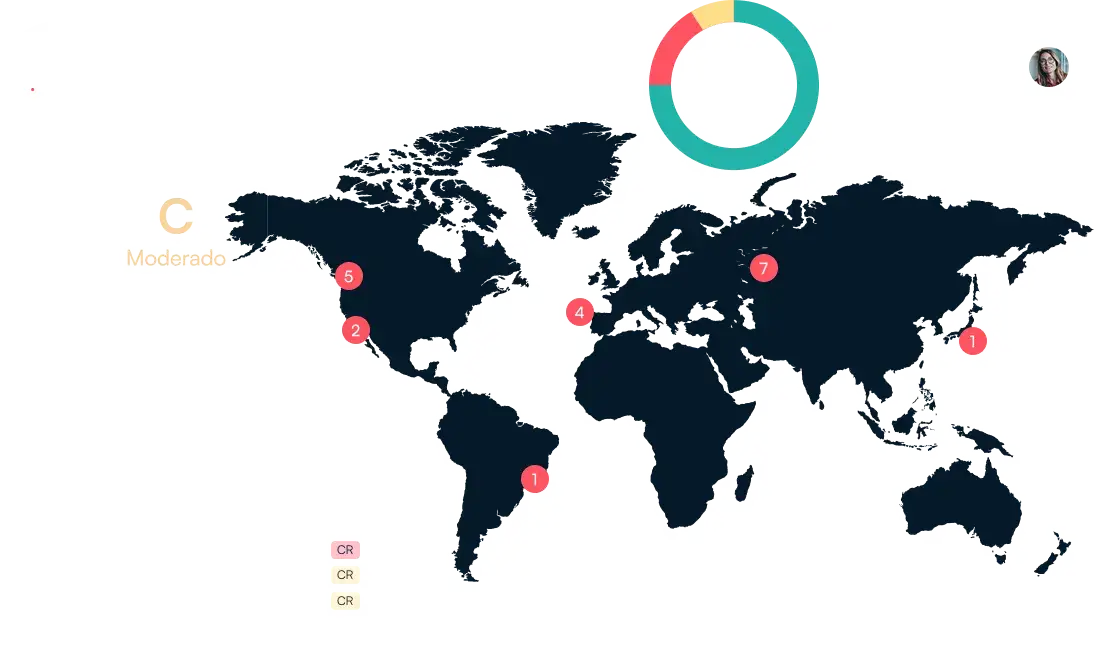

Análisis de superficie externa para saber qué expones realmente a Internet

Análisis de riesgos digitales en lenguaje de negocio: impacto económico y planes de tratamiento

Postura de seguridad continua frente a CIS, ENS, NIS2 y otros marcos

Habla con nuestro equipo para solicitar una opción a medida